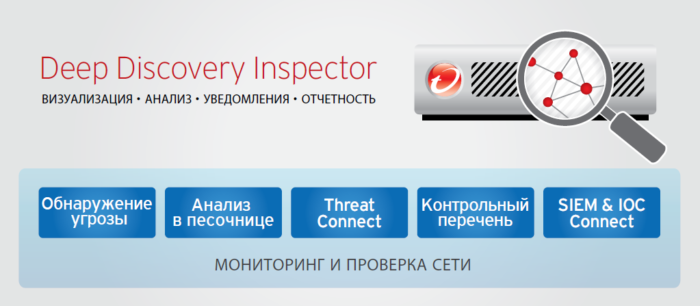

Deep Discovery Inspector — выявление нацеленных атак по всей сети.

Нацеленные атаки и APT-угрозы создаются специально «под конкретную жертву»; они способны обойти традиционные технологии защиты и — в случае успеха — позволяют злоумышленнику скрытно от жертвы похищать корпоративные данные. Аналитики и эксперты по компьютерной безопасности единодушны во мнении, что для борьбы с этими угрозами требуются мощные средства киберзащиты, а также продуманная стратегия мониторинга ландшафта киберугроз. Trend Micro Deep Discovery Inspector — это передовая платформа для защиты от современных угроз, обеспечивающая всесторонний контроль и позволяющая эффективно обнаруживать и оперативно реагировать на подобные угрозы. Она осуществляет мониторинг всех портов по 80 протоколам, анализируя практически весь сетевой трафик и обеспечивая максимально надежную защиту. Уникальные механизмы обнаружения угроз и настраиваемая песочница позволяют выявлять и анализировать вредоносное ПО, передачу данных на серверы C&C и обнаруживать скрытое присутствие хакера, которое невозможно выявить традиционными средствами. Широкий аналитический инструментарий помогает быстро выявлять и реагировать на инциденты безопасности, а данные, собранные решением, автоматически передаются другим средствам кибербезопасности, что формирует уникальную гибко настраиваемую инфраструктуру защиты.

Преимущества:

- Защита от нацеленных атак — обнаружение угроз, «невидимых» для традиционных средств защиты

- Всесторонний контроль — мониторинг практически всего сетевого трафика для обнаружения атак и формирования реальной картины киберугроз

- Глубокий анализ — учет всех факторов угроз и рисков для обеспечения быстрого реагирования

- Низкая стоимость владения — единое экономичное устройство, исключительно удобное в управлении

- Основа платформы индивидуальной защиты — обмен данными аналитики с другими решениями позволяет создать интегрированную инфраструктуру защиты от нацеленных атак конкретно для вашего бизнеса

Функции и возможности:

- Эффективное выявление угроз — мониторинг всех портов по более чем 80 протоколам позволяет выявлять атаки в любом сегменте сети

- Антивирус, выявление установки связи с сервером C&C и других действий хакера — уникальные средства обнаружения, правила сопоставления и настраиваемая песочница, — все это позволяет выявлять отдельные этапы нацеленной атаки, а не просто присутствие вредоносного ПО в системе

- Песочница — используйте образы, имитирующие конфигурацию вашей системы, чтобы понять, что представляет собой угроза и насколько она серьезна

- Smart Protection Network Intelligence — глобальная облачная инфраструктура безопасности и портал Threat Connect для расследования атак

- Широкая поддержка платформ — выявление атак на любые системы, работающие под Windows, Mac OS X, Android и Linux

- Одно удобное в управлении устройство — решение предоставляется в виде интегрированного готового к развертыванию устройства (аппаратного или виртуального) с возможностью выбора мощности

- Ключевой компонент платформы Custom Defense — данные об обнаруженных угрозах автоматически отправляются в Trend Micro для более быстрого выявления любой подобной атаки в будущем

Deep Discovery Inspector предлагает передовые средства анализа трафика, выявления угроз и их анализа в реальном времени, — все, чтобы вы могли успешно противостоять любым нацеленным атакам. Это решение использует трехуровневую защиту: первоначальное обнаружение угрозы, симулирование ее выполнения в песочнице и сопоставление событий для выявления скрытых действий злоумышленника.

Для точного выявления и сопоставления событий используется Trend Micro Smart Protection Network — глобальная аналитическая инфраструктура, поддерживаемая экспертами по компьютерной безопасности. Результат — надежное обнаружение угроз с минимумом положительных срабатываний и возможность максимально быстро отреагировать на атаку.

Выявление и защита от следующих угроз:

- Нацеленные атаки и APT-угрозы

- Угрозы нулевого дня и эксплойты

- Присутствие хакера в сети

- Веб-угрозы, в том числе эксплойты и атаки типа drive-by-download

- Фишинг, направленный фишинг и другие угрозы, передаваемые по электронной почте

- Кража данных

- Боты, трояны, черви, регистраторы нажатий на клавиши

- Разрушительные приложения

Принцип работы решения Deep Discovery Inspector:

- Механизмы обнаружения угроз — Целый ряд специализированных механизмов обнаружения и правил сопоставления позволяют эффективно анализировать весь сетевой трафик (а не только HTTP и SMTP) на наличие вредоносного ПО, передачу данных на серверы C&C и следы активности хакеров. Инфраструктура Smart Protection Network,

обслуживаемая опытными аналитиками по вопросам кибербезопасности, непрерывно обновляет эти системы и правила. - Анализ в песочнице — использование виртуальной среды, которая соответствует конфигурации вашей системы, позволяет оценить опасность подозрительных файлов и веб-контента. Модуль песочницы позволяет с высокой точностью выявить угрозы, направленные на вашу организацию, противодействовать технологиям обеспечения скрытности и исключить ложные срабатывания.

- Анализ угроз в реальном времени — Консоль Deep Discovery Inspector обеспечивает интуитивный доступ к информации об угрозах и функциям анализа в реальном времени. К услугам пользователя — виджеты быстрого доступа для отображения наиболее важной информации, функции гео-трекинга источника угроз, панели мониторинга важнейших ресурсов и Threat Connect — средство аналитики для оценки характеристик атаки.

- Контрольный перечень — Специальная панель обеспечивает мониторинг ключевых угроз и наиболее ценных ресурсов. Системы, занесенные в контрольный перечень, могут особо отслеживаться на предмет наличия подозрительной активности или событий.

- Threat Connect — это уникальный информационный портал, использующий данные из Smart Protection Network — глобальной инфраструктуры безопасности Trend Micro; благодаря ему вы сможете получить максимум информации о той атаке, с которой столкнулись. К услугам пользователей вся доступная информация: оценка рисков, характеристики вредоносного ПО, источник атаки и ее варианты, IP-адреса серверов C&C, сведения о хакерах и, самое главное, рекомендации по исправлению ситуации.

- Централизованное управление и SIEM — Решением Deep Discovery Inspector можно управлять отдельно, через Deep Discovery Threat Intelligence Center или Trend Micro Control Manager. Кроме того, оно полностью интегрируется с лидирующими платформами SIEM, что позволяет управлять всем ландшафтом киберугроз с единой SIEM-консоли. Выявленные в сети угрозы, подтвержденные инциденты и контекстные данные — вся эта информация передается в SIEM. Глубокий анализ сети повышает точность сопоставления или многофакторного профилирования атаки в SIEM. Таким образом, SIEM становится центральной консолью для управления угрозами в масштабе всей организации.

- Обмен данными аналитики — Deep Discovery Inspector обменивается данными, полученными в песочнице, с остальными модулями Deep Discovery, другими продуктами Trend Micro и прочих производителей, что позволяет создать тонко настроенную инфраструктуру кибербезопасности.

- Различные варианты развертывания — Предлагаются различные конфигурации решения (аппаратные и виртуальные) мощностью от 100 Мбит/с до 4 Гбит/с.

Как обнаруживает угрозы Deep Discovery:

Контроль более 80 протоколов и приложений на всех сетевых портах.

| Обнаружение атаки | Методы обнаружения | |

| Изощеренные аредоносные программы |

|

|

| Коммуникация с центрами управления ботнетами |

|

|

| Активность взломщика |

|

|

Важность функции настраиваемой песочницы:

Киберпреступники создают уникальное вредоносное ПО с учетом особенностей инфраструктуры «конкретной жертвы» — ее настольных систем, ОС, установленной на ноутбуки, приложений, браузеров и прочего. Поскольку вредоносное ПО создано с учетом этих параметров, оно может не выполниться в стандартной песочнице. Иными словами, уникальное вредоносное ПО, скорее всего, останется незамеченным в стандартной песочнице, которая создана без учета особенностей вашей ИТ-среды.

Только настроенная песочница способна имитировать вашу среду, чтобы помочь вам:

- точно определить вредоносное ПО, направленное против вашей организации и учитывающее ее особенности: лицензию Windows, язык, приложения и настольные системы;

- противодействовать методам обеспечения скрытности в песочнице (стандартная лицензия Windows, ограниченное число приложений и версий, английский язык);

- игнорировать вредоносное ПО, которое не затрагивает вашу организацию (например, атакует другие версии Windows или приложений).

Расширьте свою стратегию киберзащиты:

Deep Discovery Inspector является частью платформы Deep Discovery, которая обеспечивает передовую защиту любого важного участка корпоративной инфраструктуры — сети, электронной почты, конечных устройств или всего сразу. Вы можете расширить возможности Inspector, добавив к нему компоненты Deep Discovery Analyzer, Deep Discovery Endpoint Sensor или Deep Discovery Threat Intelligence Center, а также путем обмена аналитическими данными, собираемыми Inspector, с другими продуктами.

Deep Discovery Analyzer — это гибкий сервер песочницы, созданный на основе открытой архитектуры. Он может использоваться для расширения функционала песочницы Inspector, в том числе в качестве центральной песочницы для нескольких экземпляров Inspector. Его также можно добавить к другим решениям Trend Micro и даже продуктам иных производителей.

Deep Discovery Endpoint Sensor — это решение для контекстного мониторинга безопасности конечных точек, которое записывает и составляет отчеты о действиях, выполняемых на корпоративных пользовательских системах. Оно исключительно полезно при расследовании угроз и нацеленных атак, выявленных компонентом Inspector. Полученные свидетельства наличия угрозы можно использовать при поиске Endpoint Sensor, чтобы проверить утечку данных и получить полную картину атаки.

Deep Discovery Threat Intelligence Center обеспечивает централизованное представление и функции отчетности для всех развернутых вами экземпляров Inspector. Кроме того, это решение играет роль связующего звена для обмена данными аналитики (информацией о серверах C&C и т. д.) между экземплярами Deep Discovery, другими продуктами Trend Micro и иных производителей.

Trend Micro Custom Defense — Решение Deep Discovery является основой Trend Micro Custom Defense — платформы, позволяющей быстро выявлять, анализировать атаки и принимать соответствующие меры противодействия. Собираемые Deep Discovery данные о выявленных угрозах могут использоваться другими решениями Trend Micro и прочих производителей, формируя целостную инфраструктуру защиты вашей организации от таргетированных атак.

Deep Discovery Inspector: спецификации аппаратного устройства:

| Модель 250 | Модель 500 | Модель 1000 | Модель 4000 | |

| Мощность | 250 Мбит/с | 500 Мбит/с | 1 Гбит/с | 4 Гбит/с |

| Форм-фактор | 1U, монтаж в стойку, 48,26 см (19″) | 1U, монтаж в стойку, 48,26 см (19″) | 1U, монтаж в стойку, 48,26 см (19″) | 2U, монтаж в стойку, 48,26 см (19″) |

| Вес | 19,9 кг (43,87 фунтов) | 19,9 кг (43,87 фунтов) | 19,9 кг (43,87 фунтов) | 32,5 кг (71,65 фунтов) |

| Габариты (ДxШxВ) | 43,4 (17,09″) x 64,2 (25,28″) x 4,28 (1,69″) см | 43,4 (17,09″) x 64,2 (25,28″) x 4,28 (1,69″) см | 43,4 (17,09″) x 64,2 (25,28″) x 4,28 (1,69″) см | 48,2 см (18,98”) x 75,58 см (29,75”) x 8,73 см (3,44”) |

| Порты управления | 1 порт 10/100/1000 BASE-T RJ45 | 1 порт 10/100/1000 BASE-T RJ45 | 1 порт 10/100/1000 BASE-T RJ45 | 1 порт 10/100/1000 BASE-T RJ45 |

| Порты данных | 2 порта 10/100/1000 BASE-T RJ45 | 4 порта 10/100/1000 BASE-T RJ45 | 4 порта 10/100/1000 BASE-T RJ45 | 2 порта для кабеля прямого подключения 10Gb SFP+ Два порта 10/100/1000 Base-T RJ45 |

| Напряжение переменного тока на входе | 100–240 В переменного тока | 100–240 В переменного тока | 100–240 В переменного тока | 100–240 В переменного тока |

| Сила переменного тока на входе | 7,4–3,7 A | 7,4–3,7 A | 7,4–3,7 A | 10–5 A |

| Жесткие диски | 2 x 500 ГБ 3,5″ SATA | 2 x 500 ГБ 3,5″ SATA | 2 x 500 ГБ 3,5″ SATA | 8 x 600 ГБ 3,5″ SAS |

| Конфигурация RAID | RAID 1 | RAID 1 | RAID 1 | RAID 5 |

| Питание | 350 Вт (резервный) | 550 Вт (резервный) | 550 Вт (резервный) | 750 Вт (резервный) |

| Потребление питания (максимум) | 385 Вт | 604 Вт | 604 Вт | 847 Вт (максимум) |

| Тепловыделение | 1356 BTU/ч (максимум) | 2133 BTU/ч (максимум) | 2133 BTU/ч (максимум) | 2891 BTU/ч (максимум) |

| Частота | 50/60 Гц | 50/60 Гц | 50/60 Гц | 50/60 Гц |

| Рабочая температура | 10–35 °C (50–95 °F) | 10–35 °C (50–95 °F) | 10–35 °C (50–95 °F) | 10–35 °C (50–95 °F) |

| Гарантия на аппаратную часть | 3 года | 3 года | 3 года | 3 года |

Решение Deep Discovery Inspector Virtual Appliance доступно в модификации на 100/250/500/1000 Мб/с и развертывется на платформе VMware Vsphere